Chiffrement

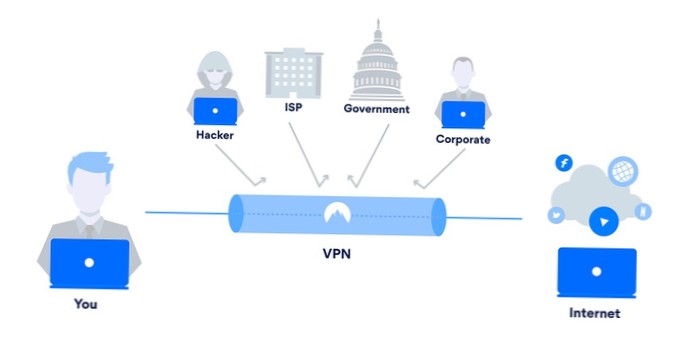

Cryptage VPN Le cryptage VPN le plus sécurisé expliqué (Guide)

Quel type de cryptage est couramment utilisé pour sécuriser les VPN? Quel est l'algorithme de cryptage le plus sécurisé? Quels sont les protocoles de ...

5 meilleurs outils de cryptage Linux à installer

Voici les cinq meilleurs outils de chiffrement Linux à installer! ... En outre, ils ont une offre exclusive pour les lecteurs AddictiveTips 3 mois gra...

application de cryptage Android

Il existe des applications antivirus Android dédiées, ainsi que des applications de messagerie cryptées pour Android pour aider à sécuriser les commun...

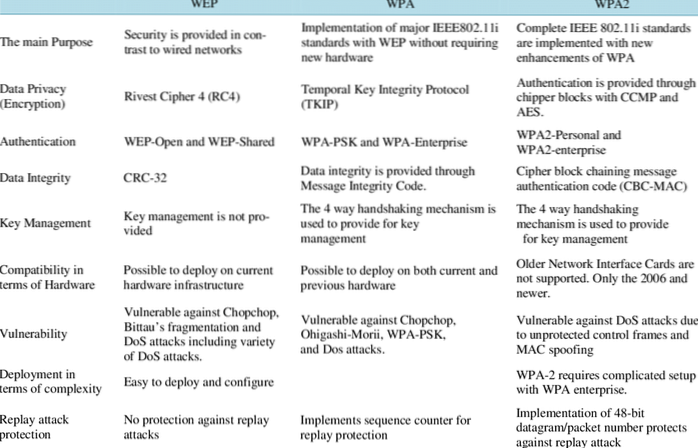

Comparaison des protocoles WEP, WPA et WPA2 (différences techniques)

Alors que WEP utilise une simple clé PSK, WPA et WPA2 la combinent avec d'autres méthodes de cryptage telles que WPA-PSK et EAP-PSK pour rendre le pro...

Pour les débutants Ce que vous devez savoir sur le cryptage sur Internet

Comment le cryptage est-il utilisé sur Internet? Quel est le besoin de chiffrement? Qu'est-ce que le cryptage en termes simples? Pourquoi est-il impor...

3 raisons pour lesquelles le cryptage n'est pas aussi sûr que vous pouvez le croire

Quels sont les inconvénients du cryptage? Pourquoi le cryptage est-il mauvais? Quels sont les avantages et les inconvénients du cryptage? À quel point...

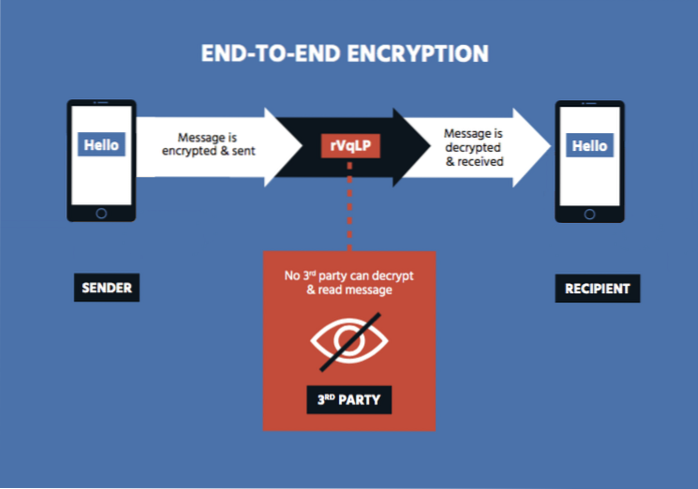

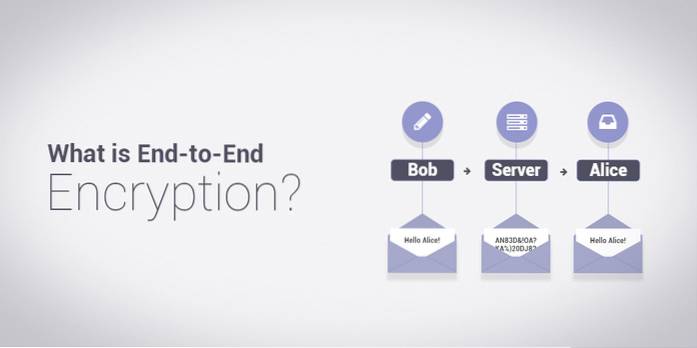

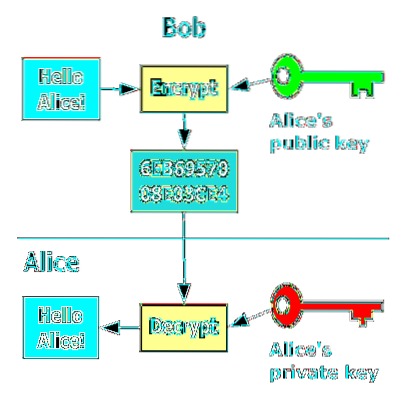

Explication du chiffrement de bout en bout (et principe)

Le chiffrement de bout en bout vise à empêcher la lecture ou la modification secrète des données, autrement que par le ou les véritables expéditeurs e...

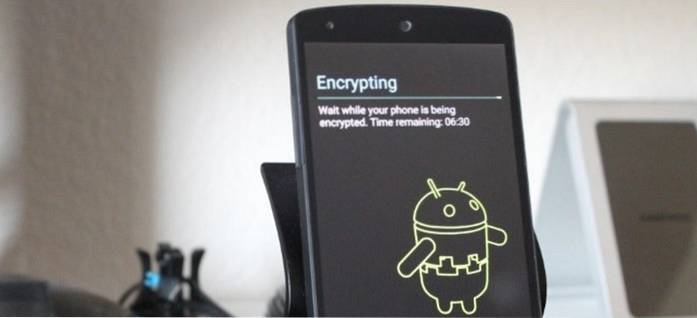

Cryptez-vous votre smartphone?

Comment crypter votre appareil Android. Branchez l'appareil pour charger la batterie (obligatoire). Assurez-vous qu'un mot de passe ou un code PIN est...

5 façons de chiffrer les e-mails pour Linux

Oui, nous parlons de cryptage dans les e-mails, sur Linux en particulier. ... Voici cinq façons de crypter votre courrier électronique sous Linux. Eni...

Comment effectuer un chiffrement complet du disque sous Windows 10

Activer le chiffrement de l'appareil Connectez-vous à Windows avec un compte administrateur (vous devrez peut-être vous déconnecter et vous reconnecte...

Fonctionnement des techniques de cryptographie courantes en ligne

Comment utilisons-nous la cryptographie aujourd'hui? Quelles sont les 4 techniques de cryptage les plus sécurisées? Quels sont les systèmes de chiffre...

Pensez-vous que le chiffrement de bout en bout devrait être interdit?

Le cryptage de bout en bout est-il sécurisé? Le cryptage de bout en bout peut être piraté? Le cryptage est-il bon ou mauvais? Qu'est-ce que WND pour m...

Naneedigital

Naneedigital