Le spear phishing est une escroquerie par e-mail ou par communications électroniques ciblant une personne, une organisation ou une entreprise spécifique. ... Voici comment cela fonctionne: un e-mail arrive, apparemment d'une source digne de confiance, mais à la place, il conduit le destinataire inconscient vers un faux site Web rempli de logiciels malveillants.

- La chasse sous-marine est-elle une tentative de phishing hautement ciblée??

- Comment les hameçonneurs ciblent-ils leurs victimes??

- Qu'est-ce qu'une tentative typique de spear phishing?

- Pourquoi le spear phishing est-il si difficile à détecter??

- Pourquoi le phishing est-il si dangereux?

- Quels sont des exemples d'hameçonnage?

- Quels sont les 2 types de phishing?

- Comment savoir si vous avez été hameçonné?

- Que se passe-t-il lorsque vous êtes hameçonné?

- Quels sont les 2 types d'attaques de phishing les plus courants?

- Ce qui aide à se protéger du spear phishing?

- Quelle est la différence entre le phishing et le spear phishing?

La chasse sous-marine est-elle une tentative de phishing hautement ciblée??

Le harponnage est également une forme d'attaque très courante contre les entreprises. Parce qu'il est si ciblé, le spear phishing est sans doute le type d'attaque de phishing le plus dangereux. Selon le rapport 2020 State of the Phish (PDF) de Proofpoint, 65% des entreprises américaines ont été victimes d'attaques de phishing réussies en 2019.

Comment les hameçonneurs ciblent-ils leurs victimes??

Lorsque des attaquants essaient de créer un message pour faire appel à une personne spécifique, cela s'appelle le spear phishing. ... Les hameçonneurs identifient leurs cibles (parfois en utilisant des informations sur des sites comme LinkedIn) et utilisent des adresses falsifiées pour envoyer des e-mails qui pourraient vraisemblablement sembler provenir de collègues.

Qu'est-ce qu'une tentative typique de spear phishing?

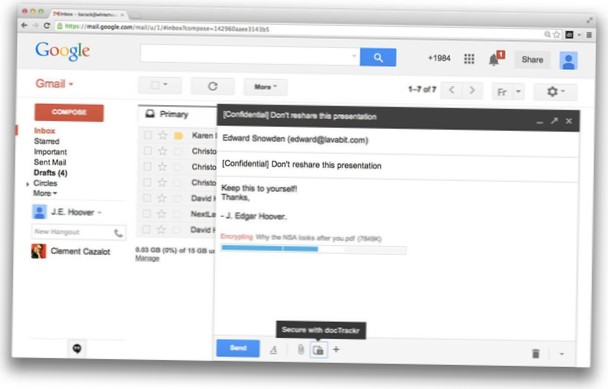

Le harponnage est une méthode de phishing qui cible des individus ou des groupes spécifiques au sein d'une organisation. ... Une attaque typique de spear phishing comprend un e-mail et une pièce jointe. L'e-mail comprend des informations spécifiques à la cible, y compris le nom et le rang de la cible au sein de l'entreprise.

Pourquoi le spear phishing est-il si difficile à détecter??

En raison du niveau personnel de ces e-mails, il est plus difficile d'identifier les attaques de spear-phishing que d'identifier les attaques de phishing menées à grande échelle. C'est pourquoi les attaques de spear-phishing sont de plus en plus répandues.

Pourquoi le phishing est-il si dangereux?

Le phishing est l'une des menaces les plus dangereuses pour vos comptes et données en ligne, car ce type d'exploits se cache derrière le prétexte d'être d'une entreprise ou d'une personne réputée et utilise des éléments d'ingénierie sociale pour rendre les victimes beaucoup plus susceptibles de tomber dans l'arnaque.

Quels sont des exemples d'hameçonnage?

Exemples de différents types d'attaques de phishing

- E-mail de phishing. Les e-mails de phishing représentent toujours une grande partie de la liste annuelle mondiale de violations de données dévastatrices. ...

- Hameçonnage. ...

- Manipulation de lien. ...

- Faux sites Web. ...

- Fraude au PDG. ...

- Injection de contenu. ...

- Détournement de session. ...

- Malware.

Quels sont les 2 types de phishing?

Quels sont les différents types de phishing?

- Hameçonnage.

- Pêche à la baleine.

- Vishing.

- Hameçonnage par e-mail.

Comment savoir si vous avez été hameçonné?

6 signes certains que quelqu'un vous hameçonne - en plus des e-mails

- Votre logiciel ou application proprement dit est du hameçonnage. ...

- Vous avez reçu un SMS ou un appel mystérieux. ...

- Vous avez "gagné" quelque chose. ...

- Vos comptes de réseaux sociaux sont en train d'être militarisés. ...

- Votre URL ne semble pas correcte. ...

- Vous avez été prévenu ou vous avez reçu un ultimatum.

Que se passe-t-il lorsque vous êtes hameçonné?

Les programmes de phishing sont un type d'escroquerie dans lequel les cybercriminels tentent d'accéder à vos données sensibles. ... Si vous ne réalisez pas que l'e-mail est frauduleux, vous risquez de suivre les instructions de l'e-mail et de révéler vos mots de passe, vos informations de carte de crédit ou votre numéro de sécurité sociale.

Quels sont les 2 types d'attaques de phishing les plus courants?

6 attaques de phishing courantes et comment s'en protéger

- Phishing trompeur. Le phishing trompeur est de loin le type d'escroquerie par hameçonnage le plus courant. ...

- Hameçonnage. Toutes les escroqueries par hameçonnage n'utilisent pas les techniques de «pulvérisation et prier». ...

- Fraude au PDG. Les spear phishers peuvent cibler n'importe qui dans une organisation, même les dirigeants. ...

- Vishing. ...

- Smishing. ...

- Pharming.

Ce qui aide à se protéger du spear phishing?

Comment vous protéger contre le spear phishing

- Gardez vos systèmes à jour avec les derniers correctifs de sécurité. ...

- Cryptez toutes les informations sensibles de votre entreprise. ...

- Utilisez la technologie DMARC. ...

- Mettez en œuvre l'authentification multifacteur dans la mesure du possible. ...

- Faire de la cybersécurité une priorité de l'entreprise.

Quelle est la différence entre le phishing et le spear phishing?

Le phishing et le spear phishing sont des formes très courantes d'attaque par e-mail conçues pour vous permettre d'effectuer une action spécifique, généralement en cliquant sur un lien ou une pièce jointe malveillants. La différence entre eux est avant tout une question de ciblage. ... Les e-mails de spear phishing sont soigneusement conçus pour qu'un seul destinataire réponde.

Naneedigital

Naneedigital

![Configurer un raccourci pour saisir votre adresse e-mail [iOS]](https://naneedigital.com/storage/img/images_1/set_up_a_shortcut_to_enter_your_email_address_ios.png)