Les 5 meilleures solutions NIDS Open Source

- Renifler. Snort est un système de détection d'intrusion basé sur le réseau gratuit et open source maintenu par Cisco Systems. ...

- Suricata. Suricata est un autre système gratuit de détection d'intrusion basé sur un réseau open source. ...

- Zeek. Le moniteur de sécurité réseau Zeek (anciennement Bro) est également gratuit et open-source. ...

- OpenWIPS-ng. ...

- Sguil.

- Lequel des outils suivants est le plus utile pour détecter les intrusions de sécurité?

- Quel outil est utile pour détecter l'intrusion sur le trafic réseau?

- Quel est le meilleur IDPS?

- Qu'est-ce que le système de détection d'intrusion réseau NIDS?

- Quels sont les deux principaux types de systèmes de détection d'intrusion?

- Que sont les systèmes de prévention des intrusions?

- Comment mettre en œuvre le système de détection d'intrusion?

- Est splunk un IPS?

- Qu'est-ce qu'un système configuré pour attaquer et surveiller les intrus appelé?

- Comment un périphérique IPS identifie-t-il l'attaque?

- Quelles sont les méthodes de détection IDPS?

- En quoi IDS est-il différent d'un pare-feu??

Lequel des outils suivants est le plus utile pour détecter les intrusions de sécurité?

Le principal outil NIDS, Snort est gratuit et c'est l'un des rares systèmes de détection d'intrusion pouvant être installés sur Windows. Snort n'est pas seulement un détecteur d'intrusion, mais c'est aussi un enregistreur de paquets et un renifleur de paquets. Cependant, la caractéristique la plus importante de cet outil est la détection d'intrusion.

Quel outil est utile pour détecter l'intrusion sur le trafic réseau?

Renifler. En tant que norme de facto pour IDS, Snort est un outil extrêmement précieux. Cet utilitaire Linux est facile à déployer et peut être configuré pour surveiller le trafic de votre réseau pour les tentatives d'intrusion, les consigner et effectuer une action spécifiée lorsqu'une tentative d'intrusion est détectée.

Quel est le meilleur IDPS?

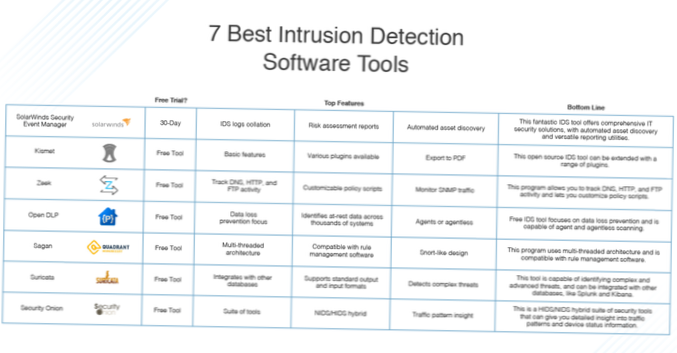

Top 8 des systèmes de détection et de prévention des intrusions (IDPS)

- AlienVault USM (de AT&T Cybersécurité)

- Check Point IPS (système de prévention des intrusions)

- Palo Alto.

- McAfee Network Security Platform.

- Détection automatisée Blumira & Réponse.

- Sécurité réseau et criminalistique FireEye.

- Ossec.

- Renifler.

Qu'est-ce que le système de détection d'intrusion réseau NIDS?

Un système de détection d'intrusion basé sur le réseau (NIDS) détecte le trafic malveillant sur un réseau. Les NIDS nécessitent généralement un accès réseau à distance afin d'analyser tout le trafic, y compris tout le trafic monodiffusion. Les NIDS sont des dispositifs passifs qui n'interfèrent pas avec le trafic qu'ils surveillent; Figure.

Quels sont les deux principaux types de systèmes de détection d'intrusion?

Quels sont les différents types de systèmes de détection d'intrusion?

- Système de détection d'intrusion basé sur le réseau (NIDS) Les systèmes de détection d'intrusion réseau fonctionnent au niveau du réseau et surveillent le trafic de tous les appareils entrant et sortant du réseau. ...

- Système de détection d'intrusion basé sur l'hôte (HIDS)

Que sont les systèmes de prévention des intrusions?

Un système de prévention des intrusions (IPS) est une technologie de sécurité réseau / de prévention des menaces qui examine les flux de trafic réseau pour détecter et prévenir les exploits de vulnérabilité.

Comment mettre en œuvre un système de détection d'intrusion?

Le système de détection d'intrusion analyse le contenu et les informations de l'en-tête d'un paquet IP et compare ces informations avec les signatures d'attaques connues. Lorsque les informations sont similaires ou identiques à une attaque connue, le système de détection d'intrusion émet un avertissement et exécute l'action prévue.

Est splunk un IPS?

Splunk. Splunk est un analyseur de trafic réseau doté de capacités de détection d'intrusion et d'IPS.

Qu'est-ce qu'un système configuré pour attaquer et surveiller les intrus appelé?

Un système de détection d'intrusion (IDS) est conçu pour surveiller les points d'accès, les hostiles et les activités. Ces systèmes se déclenchent généralement sur des événements en référençant l'activité du réseau à une base de données de signatures d'attaque ou en surveillant le comportement du réseau.

Comment un périphérique IPS identifie-t-il l'attaque?

Un IPS empêche les attaques en abandonnant les paquets malveillants, en bloquant les adresses IP offensantes et en alertant le personnel de sécurité des menaces potentielles. Un tel système utilise généralement une base de données préexistante pour la reconnaissance des signatures et peut être programmé pour reconnaître les attaques basées sur le trafic et les anomalies comportementales.

Quelles sont les méthodes de détection IDPS?

Les méthodes de détection IDS et IDPS comprennent: la détection d'anomalies, la détection de signature et une nouvelle méthode appelée analyse de protocole avec état.

- La détection des anomalies fonctionne à l'aide de profils de service système et d'utilisation et d'activité des ressources. ...

- La détection de signature compare l'activité et le comportement aux signatures d'attaques connues.

En quoi IDS est-il différent d'un pare-feu??

Bien qu'ils soient tous deux liés à la sécurité du réseau, un système de détection d'intrusion (IDS) diffère d'un pare-feu en ce qu'un pare-feu recherche vers l'extérieur les intrusions afin de les empêcher de se produire. Les pare-feu limitent l'accès entre les réseaux pour empêcher les intrusions et ne signalent pas une attaque depuis l'intérieur du réseau.

Naneedigital

Naneedigital