Guide du débutant sur nmap - Partie 1

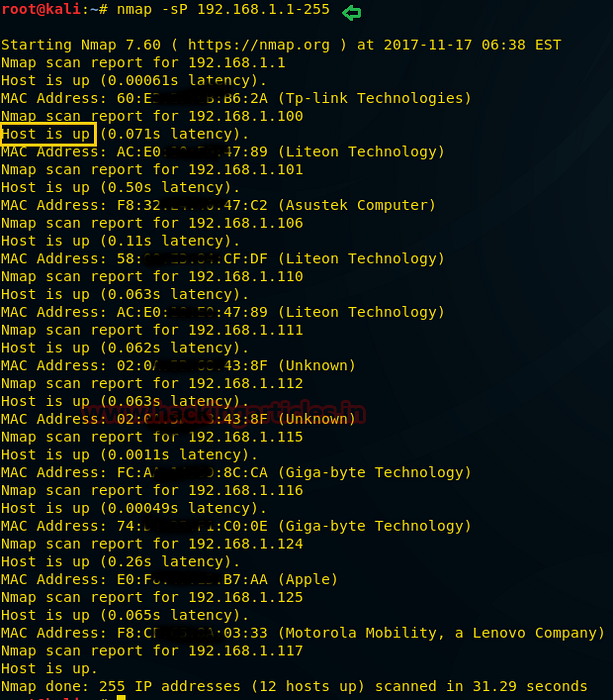

- Effectuer une analyse Ping rapide d'un sous-réseau réseau. ...

- Effectuer une analyse SYN d'un sous-réseau réseau. ...

- Effectuer une analyse de connexion TCP d'un sous-réseau réseau. ...

- Analyser un port spécifique, une liste de ports ou une plage de ports sur un hôte ou un sous-réseau distant. ...

- Capture de bannière pour identifier la version / le type du système d'exploitation et la version / le type de service. ...

- Accélérer ou ralentir les analyses.

- Est-il illégal d'utiliser nmap?

- Comment démarrer nmap?

- Nmap est-il facile à utiliser?

- Les pirates utilisent-ils nmap?

- Les scans Nmap peuvent-ils être détectés?

- Pourquoi l'analyse des ports est-elle dangereuse??

- Pourquoi Nmap ne fonctionne pas?

- Combien de temps prend Nmap pour analyser tous les ports?

- Comment les pirates utilisent les ports ouverts?

- Dans quel cas Nmap est-il généralement utilisé?

- Quelle est la différence entre nmap et WireShark?

- Qu'est-ce que l'outil Nikto?

Est-il illégal d'utiliser nmap?

L'utilisation de Nmap n'est pas exactement un acte illégal car aucune loi fédérale aux États-Unis n'interdit explicitement l'analyse des ports. Une utilisation efficace de Nmap peut protéger votre réseau système contre les intrus. Cependant, une analyse de port non approuvée pour quelque raison que ce soit peut vous conduire à l'emprisonnement, au licenciement, à la disqualification ou même à l'interdiction de votre FAI.

Comment démarrer nmap?

Pour commencer, téléchargez et installez Nmap à partir du nmap.site Web org, puis lancez une invite de commande. Taper nmap [hostname] ou nmap [ip_address] lancera une analyse par défaut. Une analyse par défaut utilise 1000 ports TCP communs et la découverte d'hôte est activée. La découverte d'hôte effectue une vérification pour voir si l'hôte est en ligne.

Nmap est-il facile à utiliser?

Le processus d'installation de Nmap est simple mais varie en fonction de votre système d'exploitation. Les versions Windows, Mac et Linux du programme peuvent être téléchargées ici.

Les pirates utilisent-ils nmap?

Nmap peut être utilisé par les pirates pour accéder à des ports non contrôlés sur un système. Tout ce qu'un pirate informatique devrait faire pour réussir à entrer dans un système ciblé serait d'exécuter Nmap sur ce système, de rechercher des vulnérabilités et de trouver comment les exploiter. Cependant, les pirates informatiques ne sont pas les seuls à utiliser la plate-forme logicielle.

Les scans Nmap peuvent-ils être détectés?

En général, seuls les types d'analyse qui établissent des connexions TCP complètes sont consignées, tandis que l'analyse Nmap SYN par défaut se faufile. ... Les scans intrusifs, en particulier ceux qui utilisent la détection de version Nmap, peuvent souvent être détectés de cette façon. Mais seulement si les administrateurs lisent régulièrement les journaux système.

Pourquoi l'analyse des ports est-elle dangereuse??

À quel point les analyses de port sont-elles dangereuses?? Une analyse de port peut aider un attaquant à trouver un point faible pour attaquer et s'introduire dans un système informatique. ... Ce n'est pas parce que vous avez trouvé un port ouvert que vous pouvez l'attaquer. Mais, une fois que vous avez trouvé un port ouvert exécutant un service d'écoute, vous pouvez le scanner à la recherche de vulnérabilités.

Pourquoi Nmap ne fonctionne pas?

RE: NMAP ne fonctionne pas

- Vous devez avoir des informations L3 (ARP) d'une source - DHCP, port SPAN, routeur, etc. pour que NMAP fonctionne. Encore une fois, car NMAP est basé sur IP. - De toute évidence, le pare-feu doit autoriser l'analyse des ports.

Combien de temps prend Nmap pour analyser tous les ports?

Ainsi, le temps total que Nmap passera à analyser le réseau peut être approximativement extrapolé en multipliant 21 minutes par hôte par le nombre d'hôtes en ligne. Si la détection de version ou UDP est également effectuée, vous devrez également surveiller les estimations de temps pour ces.

Comment les pirates utilisent les ports ouverts?

Les pirates (ou crackers) malveillants ("black hat") utilisent couramment un logiciel d'analyse de port pour trouver quels ports sont "ouverts" (non filtrés) sur un ordinateur donné, et si un service réel écoute ou non sur ce port. Ils peuvent ensuite tenter d'exploiter les vulnérabilités potentielles de tous les services qu'ils trouvent.

Dans quel cas Nmap est-il généralement utilisé?

Nmap, abréviation de Network Mapper, est un outil gratuit et open source pour l'analyse des vulnérabilités et la découverte de réseaux. Les administrateurs réseau utilisent Nmap pour identifier les périphériques exécutés sur leurs systèmes, découvrir les hôtes disponibles et les services qu'ils proposent, rechercher les ports ouverts et détecter les risques de sécurité.

Quelle est la différence entre nmap et WireShark?

Tous deux outils très pratiques, Nmap vous permet de scanner un objet pour les ports d'écoute, de découvrir des services sur un réseau et plus. Wireshark vous permet de consigner le trafic réseau et de l'analyser. Les deux exploitent winpcap pour fonctionner sous Windows.

Qu'est-ce que l'outil Nikto?

Nikto est un logiciel gratuit d'analyse de vulnérabilité en ligne de commande qui scanne les serveurs Web à la recherche de fichiers / CGI dangereux, de logiciels de serveur obsolètes et d'autres problèmes. Il effectue des vérifications génériques et spécifiques au type de serveur. Il capture et imprime également tous les cookies reçus.

Naneedigital

Naneedigital